Chemia auf Steam verbirgt Malware in Spiel-Updates

Ein mysteriöses Steam-Spiel namens Chemia wird laut Forschern dazu genutzt, über seine Updates heimlich Schadsoftware zu verbreiten. Das Spiel, das nur per Early Access auf Anfrage erhältlich ist, steht in Verbindung mit einer bekannten Hackergruppe. Es ist bereits der dritte bekannte Vorfall, bei dem Schadsoftware auf die Plattform gelangt ist. Mit schwachen Screenshots, keiner öffentlichen Entwicklerpräsenz und einer versteckten ausführbaren Datei in den Dateien wirkt Chemia eher wie ein Köder als ein Indie-Survival-Spiel. Obwohl Valve bisher nicht öffentlich reagiert hat, zeigt der Verlauf dieses und früherer Vorfälle, dass Steams aktuelle Abwehrmaßnahmen schädliche Spiele nicht vom Store fernhalten.

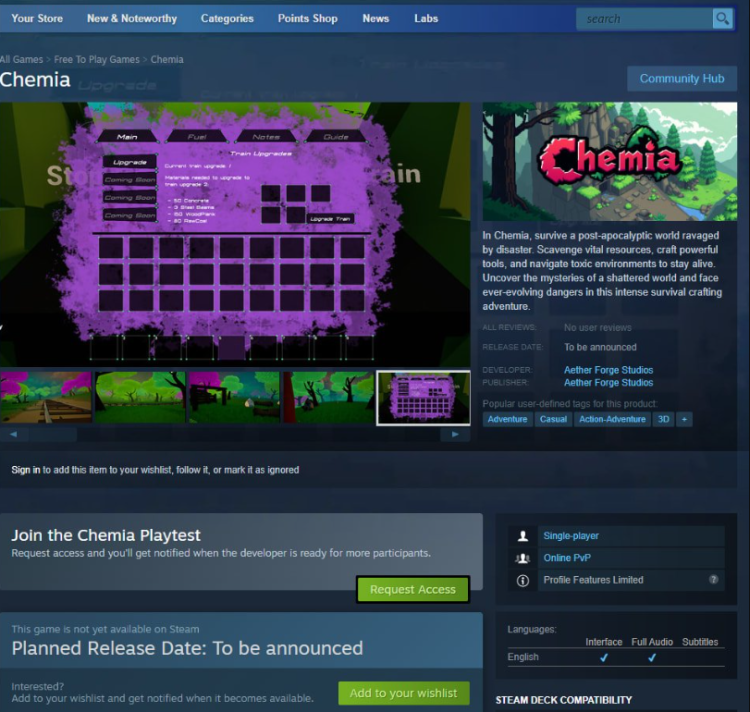

Cybersicherheitsforscher von Prodaft weisen darauf hin, dass hinter Chemia nicht nur zwielichtige Entwickler stecken. Ihrem Bericht zufolge wird das Spiel von einer Hackergruppe namens Larva-208 (auch bekannt als EncryptHub) genutzt. Die Gruppe hat angeblich zwei bekannte Schadsoftwaretypen in das Spiel eingeschleust: Fickle Stealer und HijackLoader. Diese werden ausgelöst, wenn Nutzer das Spiel herunterladen und starten, und laufen parallel zur Software selbst. Und obwohl Chemia durch ein anfragebasiertes Zugriffssystem geschützt ist, ist es weiterhin auf Steam verfügbar.

„Wenn Benutzer das Spiel herunterladen und starten, wird die Malware neben der legitimen Anwendung ausgeführt“, schrieb Prodaft.

Dieses Zitat, das auf Prodafts GitHub veröffentlicht wurde, erschien zusammen mit einer Aufschlüsselung der tatsächlichen Vorgänge in den Spieldateien. Die Forscher sagen, dass die Hacker am 22. Juli eine Datei mit dem Namen

CVKRUTNP.exe

in Chemias Build. Diese Datei fungiert als HijackLoader und ihre Aufgabe besteht darin, unbemerkt noch mehr Malware einzuschleusen, wie beispielsweise Vidar, das darauf ausgelegt ist, persönliche Informationen und Browserdaten von infizierten Benutzern zu stehlen.

Chemia ist angeblich ein Werk von „Aether Forge Studios“, einem Entwickler ohne eigene Website und ohne echte Online-Präsenz. Der Steam-Eintrag selbst ist vage und beschreibt Chemia als Survival-Crafting-Spiel. Die einzigen verfügbaren Grafiken zeigen jedoch generische, wenig aufwendige Hintergründe – keine Charaktere, keine Benutzeroberfläche, kein Gameplay. Die aktuelle Theorie besagt, dass das Spiel als Trojanisches Pferd konzipiert wurde und nur das Nötigste bietet, um echt zu wirken und auf Steam gelistet zu werden.

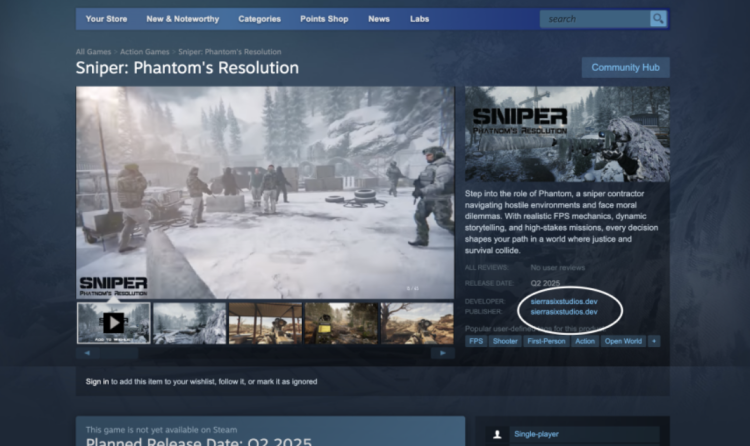

Dies ist nicht das erste Mal, dass Hacker das Steam-Vertriebssystem ausnutzen. Im März gab es einen weiteren Vorfall, der den kommenden FPS namens Sniper: Phantom's Resolution betraf. In diesem Fall schleuste der Hacker keine Malware direkt in die Steam-Version ein. Stattdessen verlinkte die Seite des Spiels auf eine externe Seite mit einer gefälschten Demo. Diese Domain

sierrasixstudios.dev

wurde auf der offiziellen Seite vorgestellt, aber die echten Entwickler hatten es noch nicht gekauft. Ein Betrüger registrierte die Domain, lud Malware hoch und verleitete die Leute dazu, sie über Filesharing-Links herunterzuladen.

Das Studio hinter Sniper: Phantom's Resolution bestätigte, mittendrin gewesen zu sein. Ein Sprecher namens Andrew erklärte den Fehler in einem Reddit-Beitrag und sagte, das Team habe geplant, irgendwann eine richtige Website zu erstellen, aber nicht damit gerechnet, dass sich so schnell jemand den Namen schnappen würde. Nachdem die schädlichen Dateien entdeckt wurden, nahm Valve die Steam-Seite vom Netz.

Anfang des Jahres entkam auch ein weiteres Spiel namens PirateFi den Sicherheitsvorkehrungen von Valve. Es handelte sich um ein Free-to-Play-Spiel, das direkt auf Steam hochgeladen wurde und ebenfalls Schadsoftware enthielt. Der Hacker bewarb es auf Telegram und nutzte Bot-Nachrichten und sogar gefälschte Stellenangebote für „Moderatoren“, um Nutzer anzulocken. Es ist unklar, wie PirateFi die Backend-Checks von Steam überwinden konnte, und Valve gab keine Details öffentlich bekannt. Das Spiel wurde jedoch nach der Meldung vom Markt genommen.

Der Unterschied zu Chemia besteht darin, dass es sich um einen direkteren Angriff handelt. Die Schadsoftware ist Teil des Spiels und wird über das offizielle Steam-System verbreitet. Die Hacker benötigten also weder eine gefälschte Website noch externe Links – sie haben einfach ein Update veröffentlicht. Das Vorhandensein des Backup-Malware-Downloaders in den Dateien zeigt, wie dieses Setup funktioniert: Ein Klick installiert das Spiel, das wiederum die Schadsoftware installiert, die wiederum weitere Schadsoftware einschleppt.

Bisher hat sich Valve nicht öffentlich zum Chemia-Fall geäußert. Das Spiel ist weiterhin nur auf Anfrage verfügbar, daher ist es wahrscheinlich, dass nur sehr wenige Nutzer es installiert haben. Diese begrenzte Reichweite ändert jedoch nichts daran, dass dies der dritte bekannte Malware-Vorfall bei Steam innerhalb von weniger als sechs Monaten ist.

Alle drei Angriffe verfolgten leicht unterschiedliche Taktiken. PirateFi nutzte interne Uploads, Sniper nutzte einen externen Domain-Link und Chemia verbreitete infizierte Updates direkt über die Plattform. Diese Vielfalt stellt für Valve ein Problem dar, da sie zeigt, dass Angreifer verschiedene Wege testen, um die Plattformsicherheit zu umgehen.

Die öffentliche Aufschlüsselung von Prodaft enthält eine vollständige Liste der Dateinamen, Domänen und Malware-Signaturen, die mit Chemia in Verbindung stehen. Diese Indikatoren sollen Antiviren-Anbietern und IT-Administratoren helfen, Infektionen zu erkennen. Für normale Nutzer bleibt jedoch nicht viel übrig, außer unbekannte Spiele zu meiden, insbesondere solche, die spezielle Zugriffsanforderungen erfordern oder von Entwicklern stammen, die nicht online präsent sind.

Prodaft gab nicht bekannt, wie lange Chemia bereits gelistet war, bevor die Schadsoftware hinzugefügt wurde. Erste Anzeichen für einen Missbrauch tauchten mit der Datei „ CVKRUTNP.exe“ am 22. Juli auf, doch dies war möglicherweise nicht das erste Update des Spiels. Falls jemand das Spiel früher installiert hatte, ist unklar, ob er auch frühere Versionen der Schadsoftware erhalten hatte. Lesen Sie auch, wie Steam mit einer neuen, vagen Regel gegen Spiele für Erwachsene vorgeht (siehe vorheriger Text).

Das Kernproblem ist Vertrauen. Wenn ein Spiel auf Steam erscheint, gehen die Leute davon aus, dass es eine grundlegende Prüfung bestanden hat. Und Valves aktuelles System erkennt offensichtlich nicht alles. Derzeit sind Benutzerberichte und Untersuchungen von Drittanbietern wie denen von Prodaft der einzige wirkliche Filter. Mit zunehmender Kreativität der Angreifer könnte sich diese Lücke vergrößern.

Kommentare